De NCTV bracht deze week het jaarlijkse Cybersecuritybeeld Nederland uit, ofwel: het CSBN-2023. Ik houd altijd wel van dit soort rapporten, omdat ze een actueel beeld geven van de cyberdreigingen die er zijn en waar onze aandacht als verdedigers op gericht moet zijn. Dat viel deze keer eerlijk gezegd een beetje tegen.

Het CSBN lijkt dit jaar wat meer op strategisch niveau geschreven te zijn. Ik haal er uit dat:

- de oorlog in Oekraïne zorgt voor meer activiteit van Hacktivisten

- er nieuwe wetgeving vanuit de EU (NIS2) zit aan te komen

- beveiliging van Operationele Technologie (OT) meer aandacht nodig heeft

Het zijn geen onbelangrijke thema’s en ik sla ook nog eens een heleboel over, maar ik hoopte net op wat meer handvatten voor concrete operationele maatregelen en dat is net niet wat dit CSBN biedt.

CSBN-2023 en Basismaatregelen?

Wat ik nog wel expliciet heb opgezocht is hoe het er inmiddels voorstaat met de “basismaatregelen”. Immers: het CSBN was tot vorig jaar vooral het jaarlijkse kattebelletje dat organisaties die basismaatregelen maar niet willen implementeren. Opmerkelijk dan ook dat dit jaar er niet heel veel over gezegd wordt, behalve:

- Verkleining van scheefgroei tussen digitale dreiging en weerbaarheid nog steeds grote opgave

- Basismaatregelen blijken nog steeds een effectieve barrière te vormen tegen vele soorten cyberaanvallen. Microsoft stelt dat basismaatregelen beschermen tegen maar liefst 98% van de cyberaanvallen. Het NCSC benoemt eveneens basismaatregelen die elke organisatie zou moeten treffen om cyberaanvallen tegen te gaan. Bij cyberincidenten ziet het NCSC dat organisaties kwetsbaar zijn als deze maatregelen niet genomen zijn.

Je zou kunnen concluderen dat het belangrijkste dat we te doen hebben is zorgen dat organisaties basismaatregelen implementeren maar dat staat er niet. Het CSBN-2023 verwijst een aantal keer naar de vorige editie en dat de situatie nog hetzelfde is. Maar dat wordt na een paar jaar natuurlijk wel een beetje saai, zullen de schrijvers gedacht hebben 😉

Data Breach Investigations Report (DBIR)

Door het CSBN werd ik getriggerd om ook eens te zien of het jaarlijkse Data Breach Investigations Report (DBIR) al uit was. En ja dat was het! Hoe heb ik het kunnen missen? Van DBIR ben ik al jaren fan, zoveel blijkt ook wel uit onze WCGW karakters. Veel meer dan het CSBN maakt het cijfermatig heel hard waarom en hoe security incidenten en datalekken ontstaan. Lekker concrete houvast om prioriteiten te stellen in je security architectuur. DBIR was dan ook altijd wel een bron voor CSBN maar dit jaar niet.

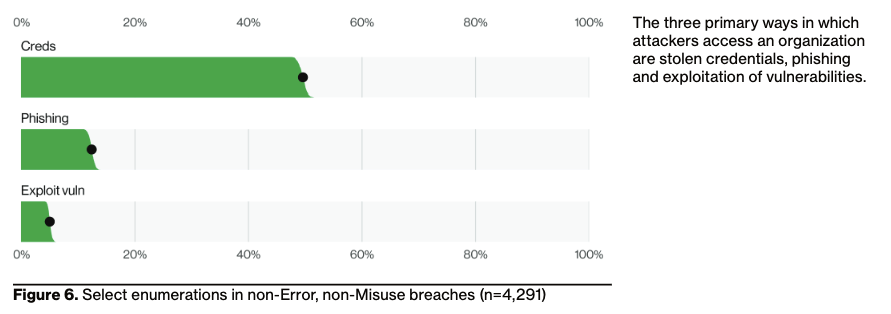

DBIR2023: Credentials nr1 voor initiële toegang

Afgelopen jaar heb ik op verschillende momenten 1 beeld uit DBIR naar voren gehaald, dat dit jaar eigenlijk nagenoeg onveranderd is:

Wat je hier ziet, is dat gelekte inloggegevens veruit de belangrijkste basis zijn waardoor aanvallers toegang krijgen tot netwerken en informatie. Of die inloggegevens nu verkregen zijn door phishing, brute-force of simpelweg zijn aangekocht bij een criminele marktplaats. Vanuit deze eerste inbraak, vervolgd de aanvaller daarna het pad naar diens doel, zoals het stelen van data, misleiden van collega’s of op slot zetten van de ICT.

“Hackers do not break in, they log in” is een gevleugeld gezegde en dat is vanuit deze data dus ook zeker te onderbouwen.

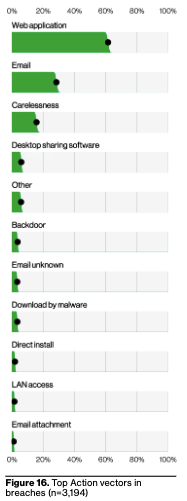

DBIR2023: WebApps & E-mail als vectoren

Maar waar loggen ze dan op in? Tsja aangezien we tegenwoordig niet meer zonder SaaS kunnen in de bedrijfsvoering, is het logisch dat de belangrijkste vector voor die gelekte inloggegevens is: WebApps. En snel daarna E-mail.

Vaak zullen die 2 allebei van toepassing zijn, bijvoorbeeld: men logt in op office.com en gaat dan naar Outlook om daar via e-mail verdere narigheid uit te halen.

Zo kan een aanvaller dus een complete en zeer lucratieve cyberaanval uitvoeren door alleen maar in te kunnen loggen op webmail. Geen malware nodig, geen verstand van hacken, gewoon inloggen en gaan.

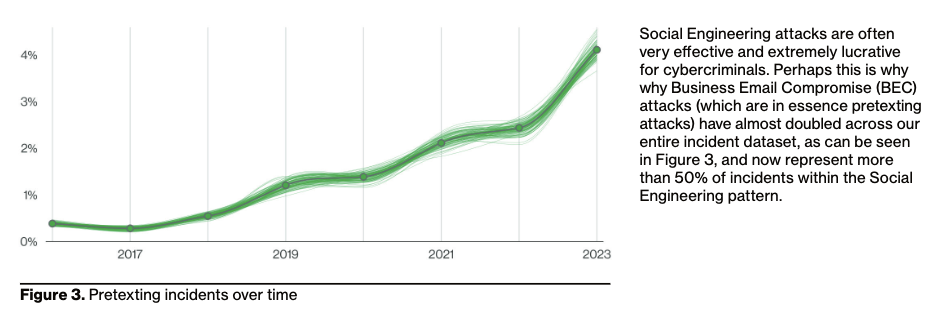

DBIR2023: Pretexting, CEO-Fraude & BEC

Nog iets verder in de context van social engineering:

Hier zie je een duidelijke opmars van wat men “Pretexting” noemt. Daarbij gaat het erom dat de aanvaller kennis heeft opgedaan over het slachtoffer en die kennis gebruikt om misleiding toe te passen. Dit is bijvoorbeeld aan de hand als we in Nederland spreken over CEO-Fraude. In de US wordt dit allemaal “Business Email Compromise” genoemd en komt allemaal op hetzelfde neer.

DBIR2023: The Actor is External

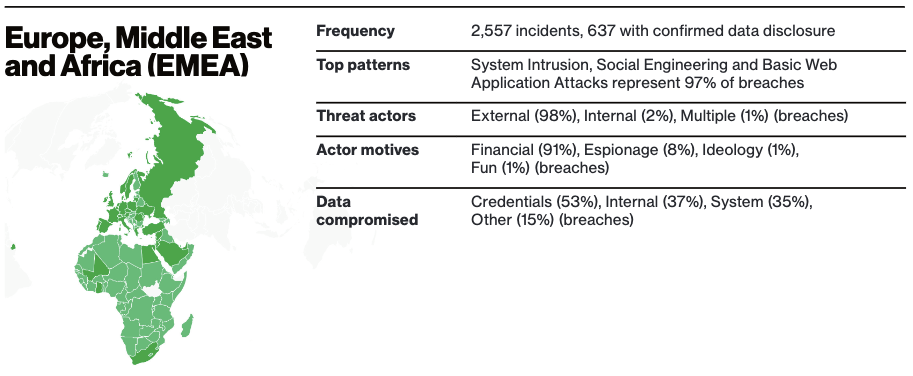

Over regionale verschillen gesproken, is nog wel interessant dat DBIR over de gehele dataset vaststelt dat in 85% van de gevallen de actor een externe is. Maar in onze regio (EMEA) is dit het beeld:

Ofwel vooral externe actoren waar we ons zorgen over moeten maken. Dit verschilt vervolgens wel weer per sector, waarbij voor de hand liggende sectoren meer te maken hebben met interne spionage. Denk aan Public Administration (overheid) en Oil&Gas.

Conclusie

De samengestelde conclusie die ik haal uit CSBN en DBIR is dat organisaties (nog steeds) vooral slachtoffer worden via gelekte inloggegevens en e-mail en dat ze datalekken bijna altijd kunnen voorkomen door het implementeren van basismaatregelen. En de basismaatregel die past bij gelekte inloggegevens is Multi-Factor Authentication (MFA).

Eerder namen we een Attic LIVE sessie op over MFA. Omdat nu ook E-mail, pretexting, CEO-Fraude en BEC zo belangrijk worden gemaakt, gaan we een zelfde soort Attic LIVE sessie daarop inzoomen. Om antwoord te geven op de vraag: welke instellingen kan je optimaliseren in Microsoft365 om beter beschermd te zijn tegen CEO-Fraude en Phishing.

Doe mee aan Attic LIVE op dinsdag 11 juli om 14:00 uur: